Punto de Restauramiento del Sistema

Cómo hacer y como usar el System Restore Point (Restauramiento del Sistema ).

El restauramiento del sistema es una herramienta que viene en windows, se encarga de grabar una imagen de tu computadora, cada vez que grabas algo a esa acción se le llama "Punto de Restauramiento".

El punto de restauramiento graba todos los días que utilizas tu computadora. Pero si abrieron su computadora para leer solo algunso minutos no se graba nada.

El punto de restauramiento se hace cuando se instala un programa, un juego o actualizan windows.

Pero si pasas todo el dia en la computadora, entonces se hace un punto de restauración de manera automática, aunque no se haya instalado nada.

También, si llegaran a instalar un programa, actualizan windows y actualizan un driver, entonces ese día se crearan 3 puntos de restauramiento, 1 por instalar el programa, el otro por actualizar windows y el tercero por los drivers.

El punto de restauramiento graba en su registro importates archivos, útiles para tu computadora.

Por: QroMX

Repara Tu PC - Punto de Restauramiento del Sistema

lunes, 7 de diciembre de 2009

at 23:50

- 0 Comments

Puertos de Comunicación en las PC's (Parte II)

Puerto Floppy

Puerto donde se conecta el Floppy Drive o disketera, se usaba la de e 3.5", anterior a esto se usaba la de 5.25", la dos se conectaban en el mismo cable, pero cada uno tiene un conector diferente, estos dispositivos fueron reemplazados por los dispositivos usb, que en otra publicación les mencionaremos.

Puertos de Comunicación en las PC's (Parte I)

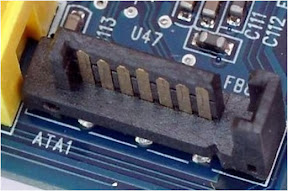

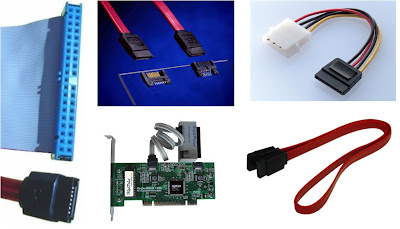

En 1999 hizo aparición el Serial ATA desarrollado por compañías como APT Technologies, Dell IBM, Intel, Maxtor, Quatum y Seagate, para trabajar en la interface Serial Advanced Technology Attachment (SATA) para discos duros y ATA Packet Interface (ATAPI) para otros dispositivos y espera reemplazar la actual interfase ATA.

Serial ATA soporta tasas de transferencia de datos de hasta 300 Mbps. Las nuevas versiones de la especificación esperan mejorar el rendimiento para soportar tasas de tranferencias de datos de 600Mbps.

Cables SATA

Fuentes de Poder

En está publicación les hablaremos un poco sobre las fuentes de poder del ordenador, primero debemos conocer que existen dos tipos de fuentes las AT y ATX, luego de esto debemos conocer la potencia (consumo de energía eléctrica) de acuerdo a los componentes que se conectarán.

Fuente AT

Fuente ATX

| Color | Voltaje | Componentes |

| Negro | 0V | Todos |

| Amarillo | +12V | HD, Floppy, Ventilador, slots |

| Rojo | +5V | Componentes del Mainboard, HD, Floppy, slot |

| Naranja | +3V | Procesadores, puerto AGP |

| Azúl | -12V | Algunos puertos seriales |

| Blanco | -5V | Slot ISA |

| Verde | Señal Encendido | Desde el Mainboard a la fuente |

Sistema operativo y sus características

Sistema operativo

Software que sirve de interfaz entre el usuario y el computador. Administra y controla todos los recursos del computador.

Términos Relacionados

- Multiusuario

- Multitarea

- Multiproceso

- Multihilo

Componentes del Sistema Operativo

- Interfaz de usuario

- Kernel

- Sistema de Archivo

Funciones del Sistema Operativo

- Administración de archivos y carpetas

- Manejo de Aplicaciones

- Soporte para programas utilitarios

- Control de Hardware

DOS (Disk Operating Systems)

DOS es una colección de programas y comandos que son usados para controlar todas las operaciones sobre un computador en un sistema basado sobre un disco.

Comandos del DOS

Internos

- DIR

- CD

- MD

- RD

- DEL

- COPY

- REN

Externos

- FORMAT

- FDISK

- CHKDSK

- EDIT

- SCANDISK

Windows 9X

Interfaz Gráfica

Papelera de reciclaje

Mouse

Windows XP

NTFS

Permisos

Usuarios

Soporte de hardware

Interfaz mejorada

Estabilidad

Windows Vista

AERO Interfaz gráfica rediseñada

Carga aplicaciones 15% mas rápido

Nueva versión IE y WMP

Windows SideBar

Linux

No Licencia

Estabilidad

Menor ataques de virus

Menor soporte en línea

Manejo mas complicado

Variedad de distribuciones

Proceso de Booteo

Bootstrap (Programa de BIOS)

Post (Power On Self Tests)

Inicialización completada

BIOS busca el MBR

Cargar el sistema en memoria RAM

Proceso de Booteo W9X

Archivos de Configuración:

- IO.SYS

- MSDOS.SYS

- CONFIG.SYS

- COMMAND.COM

- AUTOEXEC.BAT

Proceso de Booteo WXP

La secuencia de prebooteo

La secuencia de booteo

La carga del kernel

Inicialización del Kernel

El proceso de logon

Registro de Windows

Archivos de Registro

Regedit

Partes del registro.

Virus Informatico

Un Virus es un programa de computadora que puede infectar otros programas modificándolos para incluir una copia de sí mismo. Los virus informáticos tienen básicamente la función de propagarse replicándose, pero algunos contienen además una carga dañina con distintos objetivos, desde una simple broma hasta realizar daños importantes en los sistemas, o bloquear las redes informáticas generando tráfico inútil.

Tipo de virus

Gusano (Worm)

Caballo de troya

Joke Program

Bombas Lógicas

Retro Virus

Según lo infectado

Aquellos que infectan archivos. A su vez, estos se clasifican en:

Virus de acción directa

- Virus residentes

- Los que infectan el sector de arranque (virus de boot).

- Virus de archivos

- Virus de sistema operativo

Según su comportamiento

- Virus uniformes

- Virus encriptados

- Encriptación fija

- Encriptación variable

- Virus oligomórficos

- Virus polimórficos

- Virus metamórficos

- Sobreescritura

- Stealth o silencioso

Metodos de Contagio

Existen dos grandes grupos de contaminaciones, los virus donde el usuario en un momento dado ejecuta o acepta de forma inadvertida la instalación del virus, o los gusanos donde el programa malicioso actúa replicándose a través de las redes. En cualquiera de los dos casos, el sistema operativo infectado comienza a sufrir una serie de comportamientos anómalos o no previstos.

Dichos comportamientos pueden dar la traza del problema y permitir la recuperación del mismo.

Dentro de las contaminaciones más frecuentes por interacción del usuario están las siguientes: Mensajes que ejecutan automáticamente programas (como el programa de correo que abre directamente un archivo adjunto) Ingeniería social, mensajes como ejecute este programa y gane un premio. Entrada de información en discos de otros usuarios infectados. Instalación de software pirata o de baja calidad. En el sistema Windows el computador pueda infectarse sin ningún tipo de intervención del usuario (versiones Windows 2000, XP y Server 2003) por virus como Blaster, Sasser y sus variantes, por el simple acto de conectar el computador a la red Internet.

Metodos de Proteccion

Los métodos para contener o reducir los riesgos asociados a los virus pueden ser activos o pasivos.

Activos

Antivirus: Los programas antivirus tratan de descubrir las trazas que ha dejado un software malicioso, para detectarlo y eliminarlo, y en algunos casos contener o parar la contaminación.

Filtros de ficheros: Consiste en generar filtros de ficheros dañinos si el ordenador está conectado a una red.

Pasivos

Copias de seguridad: mantener una política de copias de seguridad garantiza la recuperación de los datos y la respuesta cuando nada de lo anterior ha funcionado.

Tipos de Analisis de Antivirus

Escaneo de Firmas.

Chequeo de Integridad.

Monitoreo .

Análisis Heurístico.

Controlar la ejecución de sólo programas autorizados.

Firewall

Un cortafuegos (firewall), es un elemento de hardware o software utilizado en una red de computadoras para prevenir algunos tipos de comunicaciones prohibidos según las políticas de red que se hayan definido en función de las necesidades de la organización responsable de la red.

La idea principal de un cortafuegos es crear un punto de control de la entrada y salida de tráfico de una red.

Ventajas del Firewall

Protege de intrusiones. El acceso a los servidores en la red sólo se hace desde máquinas autorizadas. Protección de información privada. Permite definir distintos niveles de acceso a la información de manera que en una organización cada grupo de usuarios definido tendrá acceso sólo a los servicios y la información que le son estrictamente necesarios.

Aplicaciones

Son los programas con los cuales el usuario final interactúa. Las aplicaciones tienen un fin especifico.

Ejemplos:

- Procesadores de texto

- Hojas de Calculo

- Manejo de Bases de datos

- De diseño

- Compiladores

Partes de una Tarjeta Madre

1. Ranuras de expansión o slots PCI.

2. Puertos o COMs para ratón (mouse) y/o Módem (Modulador Demodulador).

3. Conector para teclado.

4. Conectores P8 y P9.

5. Ranuras de expansión o slots ISA.

6. Zócalos o bancos de memoria para SIMMs.

7. Conectores IDE para discos duros o CDs.

8. Zócalos o bancos de memoria para DIMMs.

9. Zócalo del microprocesador.

10. Conector de discos flexibles.

11. BIOS o sistema básico de entrada y salida.

12. Chipset.

13. Pila que alimenta al BIOS.

Este video les ayudará a reconocer las partes de la Motherboard o Tajerta Madre

Tomado de:

Mantenimiento preventivo

y correctivo para PCs